Mayıs 2026'da Palo Alto Networks bir ayda 75 güvenlik açığı ortaya çıkardı—yedi kat daha fazla sahibi, şirketin normal ayda bulduğu 5–10 zafiyetin. Anthropic'in Mythos Preview ve OpenAI'nin GPT-5.5-Cyber modelleri, birden fazla yazılım kusurunu birleştirerek gerçek istismar zincirine dönüştürme yeteneğine sahip—tekil bu, önceki nesil AI güvenlik araçlarının yapamadığı bir beceri. Palo Alto'nun iç testleri, modellerin %70'ten fazla oranda çalışan exploit ürettiğini gösteriyor. Şirket, saldırganların aynı araçlara üç ila beş ay içinde erişim sağlayabileceğini tahmin ediyor.

Çok-kusur exploit zincirleri neden savunma dengesini bozdu

Önceki yapay zeka sistemleri tek bir güvenlik açığını tespit edebiliyordu, ama birden fazla küçük hatayı bir araya getirip çalışan istismar akışına dönüştüremiyordu. Microsoft'un MDASH sistemi tarafından bildirilen gerçek vakalar bu farkı açık ediyor: CVE-2026-33824 (ikeext.dll'de altı dosyaya yayılmış double-free) ve CVE-2026-33827 (tcpip.sys'teki yarış koşulu) gibi zafiyetler, tekil model sistemleri tarafından tamamen kaçırıldı. Bunlar basit hatalar değil—iki kusur bir araya geldiğinde uzaktan kod çalıştırma saldırısına olanak tanıyan bileşenler.

Palo Alto'nun paralel Mythos ve GPT kullanımı bu gerçeği teyit ediyor: Anthropic ve OpenAI modelleri farklı zafiyet türlerinde güçlü. Şirketin %30 yanlış pozitif oranı yaşamasına ve 130'dan fazla ürünü taramasına rağmen, gerçek zafiyet sayısı yedi kat arttı. Farklı modellerin farklı sinyal alanlarında uzmanlaşması, birden fazla kusuru birleştirme yeteneğinin ön koşulu.

Microsoft MDASH'ın beş aşamalı yapısı (sorgu, doğrulama, deduplication, kanıtlama) bunu ölçekte gösteriyor. Sistem, 12 Mayıs 2026 Patch Tuesday'de 16 CVE buldu; dördü kritik uzaktan kod çalıştırma açığı. CyberGym'nin 1.507 gerçek dünya zafiyetinden oluşan test setinde %88,45 tespit oranı elde etti—ikinci sıradaki girişin %5 üstünde. Daha belirleyici olan, beş yıllık Microsoft Security Response Center geçmişine karşı clfs.sys'te %96, tcpip.sys'te %100 recall.

Saldırganların hız avantajı ve savunma kurumlarının yavaş döngüleri

Palo Alto'nun tahmin ettiği üç ila beş aylık pencere, teknoloji difüzyonunun tipik hızıyla tutarlı. Eğitim verileri, model mimarisi ve hyperparameter ayarları tersine mühendislik yapılabilen bileşenler—özellikle ticari modellerin API'leri herkesin erişimine açıldığında. GPT-5.5-Cyber ve Mythos Preview halihazırda Anthropic ve OpenAI'nin kurumsal kullanıcılarına sunuluyor.

Buradaki asimetri net: Palo Alto kapsamlı bir "AI-tarama sütünü" kurmak zorunda kaldı—bu, insan uzmanlığı, ajan orkestrasyon altyapısı ve sürekli yanlış pozitif filtrelemesini gerekli kılıyor. Modellerin ürettiği zafiyetlerin %30'u yanlış pozitif çıktı. Ama saldırganlar aynı altyapıyı kurmak zorunda değil. Tek bir çalışan exploit, saldırının başarısı için yeterli. Savunma tarafı her bulguyu test etmeli, önceliklendirmeli, dağıtım ekiplerine iletmeli ve üretim sistemlerine yama uygulamalı—bir döngü, orta ölçekli bir kurumda üç ila beş ay sürebiliyor.

Microsoft'un MDASH bulguları bu süreci görünür kılıyor: şirket StorageDrive test sürücüsünde 21 kasıtlı açığı sıfır yanlış pozitifle buldu, ama bu sonuçlar yalnızca yüz ajan ve çok-aşamalı filtreleme ardından mümkün oluyor. Kurumların çoğu henüz bu altyapıya sahip değil. Eğer bir saldırgan üç ayda aynı AI yeteneğine erişirse ve bir hafta içinde exploit geliştirirse, kurumların geri kalan iki buçuk ayı çalışan bir exploit'in dağıldığı bir pencere haline geliyor.

CVE-2026-40361: Sıfır-tıklama posta açığı

Microsoft'un 12 Mayıs 2026 Patch Tuesday paketine dahil edilen CVE-2026-40361, sıfır-tıklama uzaktan kod çalıştırma açığı—kullanıcı eylemi gerektirmeden, e-posta kutusu alındığında veya önizlendiğinde tetikleniyor. Zafiyetin mekanizması, Word'ün DLL'lerinde bir use-after-free hatası; bu bileşen Outlook ile yoğun şekilde paylaşılıyor. Zafiyet CVE-2015-6172 ile aynı saldırı vektörünü kullanıyor—2015'te bulunmuş ve yamalı bir kalıp. Microsoft, açığa "exploitation more likely" (istismar daha olasıdır) derecelendirmesi vermiş.

Guvenlik araştırmacısı Li bir proof-of-concept geliştirdi; tam işlevli bir exploit değil, ama kurumsal ağlarda bir CEO veya CFO'ya gönderilen tek e-postanın hedefi tehlikeye atabileceğini gösteriyor. E-posta, kurumsal güvenlik duvarlarını atlıyor ve doğrudan gelen kutusuna ulaşıyor—ağ çevre savunması bu senaryoda işe yaramıyor. Plain text formatına geçiş tek geçerli hafifletme yöntemi, ama bu, modern e-posta istemcilerinin HTML render ve eklenti yeteneklerini devre dışı bırakmak anlamına geliyor.

CVE-2026-40361 yeni bir saldırı türü değil—ancak 2015'ten beri aynı kalıbın yeniden ortaya çıkması, kurumsal yamalar döngüsünün yapısal zayıflığını gösteriyor. DLL paylaşımı, Word ve Outlook gibi farklı uygulamalar arasında aynı kodu yeniden kullandığı için, tek bir açık birden fazla saldırı yüzeyine kapı açıyor. Microsoft'un her ayın ikinci Salı günü patch döngüsü, bu tür kritik zafiyetlerin keşfedilmesinden yamalanıp dağıtılmasına kadar ortalama iki ila üç aya kadar süre bırakabiliyor.

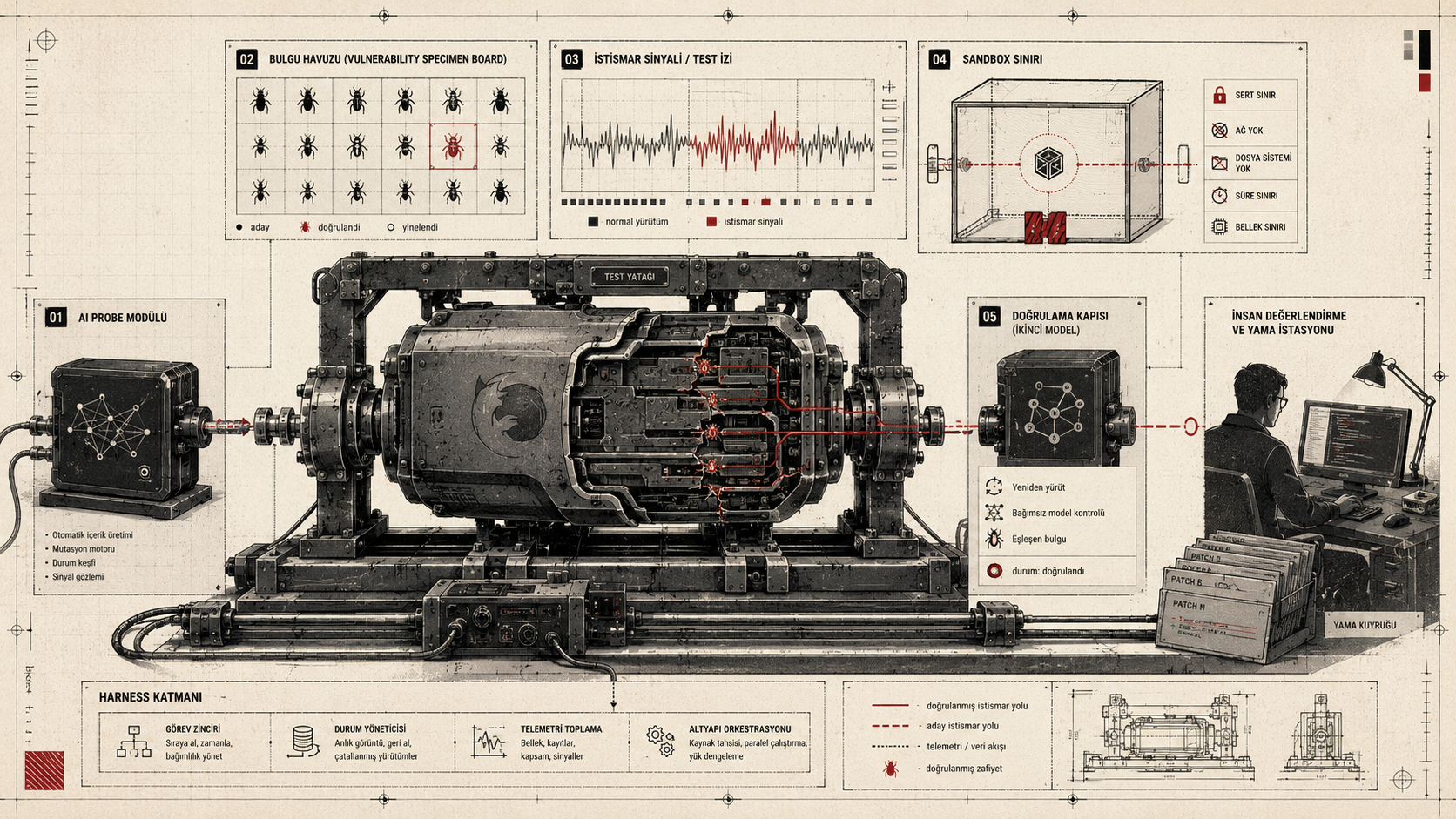

MDASH'ın ajan mimarisi neden tekil modelleri geride bıraktı

Microsoft'un MDASH mimarisi, yüzden fazla uzmanlaşmış ajan içeriyor. Her ajan belirli bir zafiyet türünde (yarış koşulları, double-free, bellek sızıntıları) uzmanlaşıyor. Sistem beş aşamalı bir pipeline üzerinden çalışıyor: sorgu (query), doğrulama (validation), deduplication, proof-of-concept ve nihai filtreleme. Sorgu aşaması, kaynak kodunun farklı katmanlarında (fonksiyon çağrıları, bellek işlemleri, I/O işlemleri) aynı anda arama yapan ajanlar kullanıyor. Doğrulama aşaması, yanlış pozitifleri süzmek için farklı statik analiz ve sembolik execution araçlarından gelen sinyalleri birleştiriyor.

MDASH'ın StorageDrive test sürücüsü vaka çalışması net bir karşılaştırma sunuyor: sistem 21 kasıtlı açığı sıfır yanlış pozitifle buldu. Tekil model sistemleri aynı veri setinde %40 civarında yanlış pozitif üretti. Bunun nedeni, tek modelin bağlamı parçalara bölerek işlemesi ve farklı dosyalardaki zayıf sinyalleri birbirine bağlayamaması. CVE-2026-33824 gibi altı dosyaya yayılmış double-free hatasını tespit etmek, modelin aynı bellek nesnesinin farklı yerlerde serbest bırakıldığı zaman çizelgesini birleştirmesini gerektiriyor—tek bir çağrıda yeterli pencere uzunluğu olmadan olanaksız.

Clfs.sys (Common Log File System) üzerinde beş yıllık MSRC geçmişine karşı %96 recall, MDASH'ın tarihsel desenleri nasıl öğrendiğini gösteriyor. Tcpip.sys'te %100 recall, çekirdek düzeyi ağ kodu gibi kritik bileşenlerde yanlış negatifin kabul edilemeyeceği ortamlarda kullanılabilir olduğunu teyit ediyor.

Yazılım takımlarının yapması gereken adımlar

Birinci adım, paralel model kullanımına geçmek. Anthropic ve OpenAI modellerinin farklı zafiyet türlerinde güçlü olması, her ikisinin paralel kullanılmasının en geniş kapsamı sağladığını gösteriyor. Bunun anlamı, tek bir model taramasına güvenmek yerine, her iki modeli aynı kod tabanı üzerinde çalıştırıp sonuçları birleştiren bir altyapı kurmak. Bu yaklaşım, %30 yanlış pozitif oranıyla bile, genel zafiyet tespit oranını yedi katına çıkarmış. Teknik olarak, bu iki farklı API çağrısı ve sonuçların ortak bir formatta birleştirilmesi anlamına geliyor—kod tabanı zaten CI/CD pipeline'a sahipse, ek bir ajan adımı eklemek birkaç haftalık bir işe dönüşüyor.

İkinci adım, otomatik filtreleme ve doğrulama altyapısı. MDASH'ın deduplication aşaması, birden fazla ajan tarafından tespit edilen aynı açığı tek bir girdiye indirgeyerek çalışıyor. Kurumların bunu kendi sistemlerinde uygulaması, benzer hash veya bellek izine sahip bulguları birleştiren basit bir katman olabilir. Daha kritik olan, yanlış pozitifleri süzmek için doğrulama katmanı: CVE-2026-33824 örneğinde olduğu gibi, altı dosyaya yayılmış bir double-free, sembolik execution veya fuzz testing ile teyit edilmeden yanlış pozitif olarak atılamaz. Kurum içinde statik analiz araçları varsa (Coverity, Fortify, CodeQL), bu araçların çıktılarını AI bulgularıyla kesişim alarak doğrulama oranı artırılabilir.

Üçüncü adım, yama döngüsünü hızlandırmak. Microsoft'un aylık patch döngüsü, kritik zafiyetlerin keşfedilmesinden dağıtılmasına kadar ortalama iki ila üç ay bırakıyor. Kurumlar bunu kabul edemez. Çözüm, kritik bileşenler (authentication, network stack, kernel drivers) için ayrı bir hotfix döngüsü açmak ve MDASH benzeri sistemlerin "exploitation more likely" derecelendirmesi verdiği bulguları doğrudan bu döngüye almak. Organizasyonun mevcut patch yönetimi bu tür bir ayrımı desteklemiyorsa, en azından AI tarafından tespit edilen kritik CVE'ler için manuel bir track açılmalı.

AI araçları, kapsamlı insan uzmanlığı ve altyapı olmadan çalışmıyor. Palo Alto'nun açığa çıkardığı 75 zafiyet, şirketin geniş bir "AI-tarama sütünü" kurduğu bir ortamda elde edildi. Küçük ve orta ölçekli yazılım ekiplerinin aynı altyapıyı kurması gerçekçi değil—paralel model kullanımı, doğrulama katmanı ve hızlandırılmış patch döngüleri gibi adımlar saldırganların üç aylık penceresini kapatan bir başlangıç sunuyor.