Nisan 2026'da Mozilla mühendisleri Firefox için 423 güvenlik düzeltmesi yayınladı — bir yıl önce aynı ayda 31, yalnızca bir ay önce Mart'ta 76 yama yayınlanmıştı. Dışarıdan bakıldığında bu sayı, Mozilla'nın aniden bir güvenlik krizi yaşadığını düşündürebilir. Gerçekte ise tamamen farklı bir hikaye anlatıyor: Anthropic'in Mythos AI modeli iki ay içinde 271 güvenlik açığını tespit ettiği bildiriliyor ve Firefox'un güvenlik altyapısı neredeyse bir gecede yeniden şekillendi.

Ancak bu başarının arkasındaki gerçek soru şu: Mythos'un kendisi mi bu kadar etkili, yoksa onu yönlendiren yazılım mimarisi mi? Mozilla mühendisleri ve bağımsız güvenlik araştırmacıları, cevabın basit olmadığını söylüyor. Daha ucuz modellerin benzer sonuçlar verdiğini gösteren erken testler ve tüm kod düzeltmelerinin hala elle yazılıyor olması, AI güvenlik devriminin abartıldığını düşündürüyor.

423 düzeltmenin %64'ü: Mythos'un payı

423 güvenlik düzeltmesi rakamı yalnızca bir istatistik değil; Mozilla'nın on yıllardır sürdürdüğü güvenlik testlerindeki en büyük sıçramayı temsil ediyor. Bir yıl önce Nisan 2025'te yayınlanan 31 düzeltmeyle karşılaştırıldığında, bu 13 kattan fazla bir artış. Hatta bir ay öncesine kıyasla bile beş kat artış söz konusu.

Mythos'un tespit ettiği 271 açığın içeriği ise daha da çarpıcı. Bu hataların 180'i "sec-high" sınıfına giriyor — yani normal kullanıcı davranışı yoluyla istismar edilebilir türden açıklar. 80'i sec-moderate, 11'i ise sec-low düzeyinde. Bunlar teorik zayıflıklar değil; gerçek saldırı senaryolarında kullanılabilecek güvenlik boşlukları.

Mozilla araştırmacıları bu bulgulardan bazılarının on yıldan fazla süredir kodda gizlendiğini doğruladı. Yani Mythos, insan gözetimi ve geleneksel güvenlik denetimleri tarafından defalarca gözden kaçmış zafiyetleri ortaya çıkardı. Bu nokta önemli çünkü AI'nin salt "daha fazla test" yapmasının ötesinde, tamamen farklı bir bakış açısı getirdiğini gösteriyor.

Ancak 423 rakamını doğru okumak gerekiyor: Mythos 271 açık tespit etti, geri kalan düzeltmeler ise Mozilla'nın kendi geleneksel süreçleri, topluluk raporları ve diğer kaynaklar aracılığıyla geldi. Yani bu, tamamen Mythos'un eseri değil — ancak toplam sayının %64'ünü oluşturması bile, bir modelin yazılım güvenliğinde ne kadar etkili olabileceğini gösteriyor.

Agent harness: Mythos'un başarısının temel bileşeni

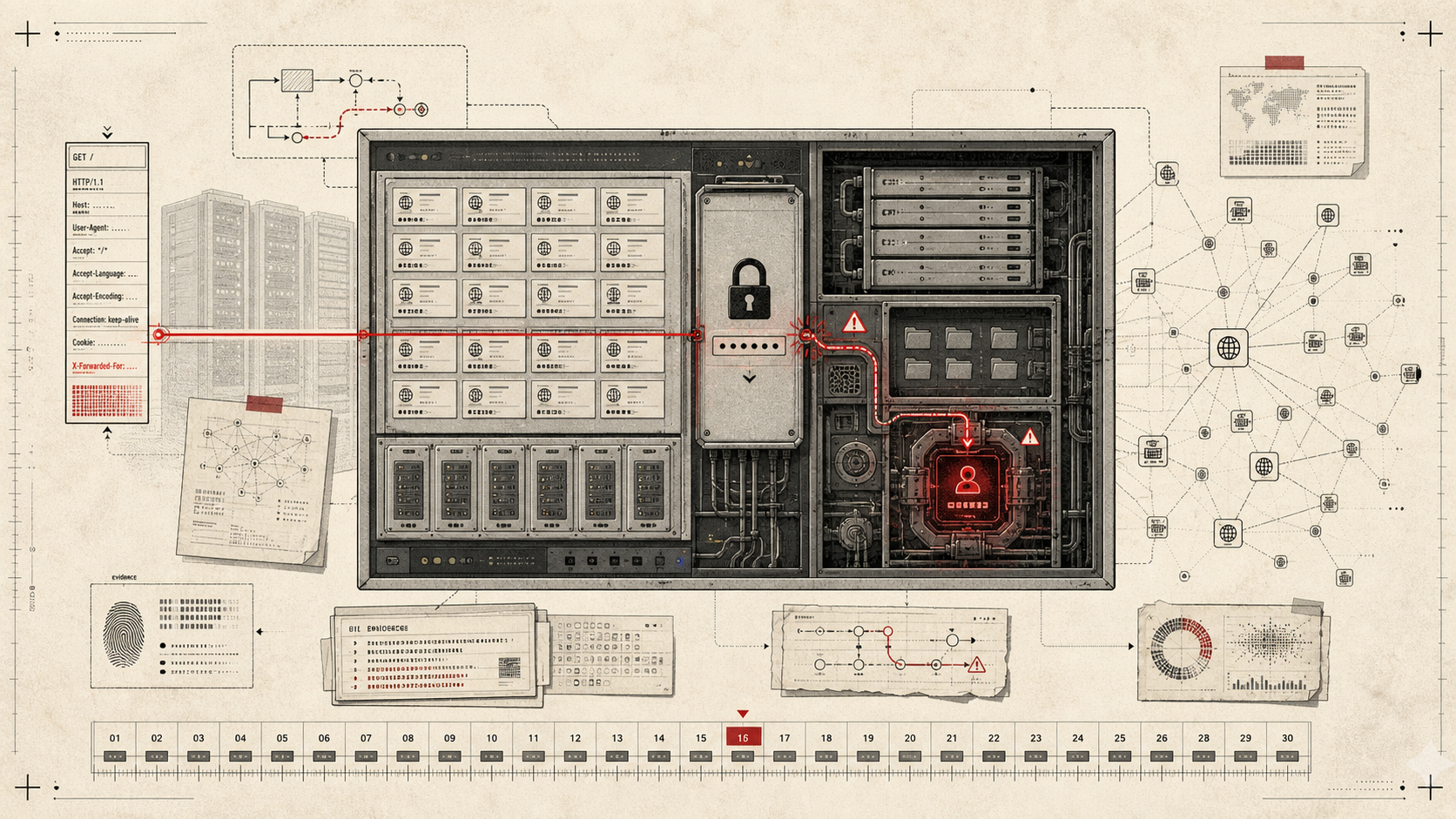

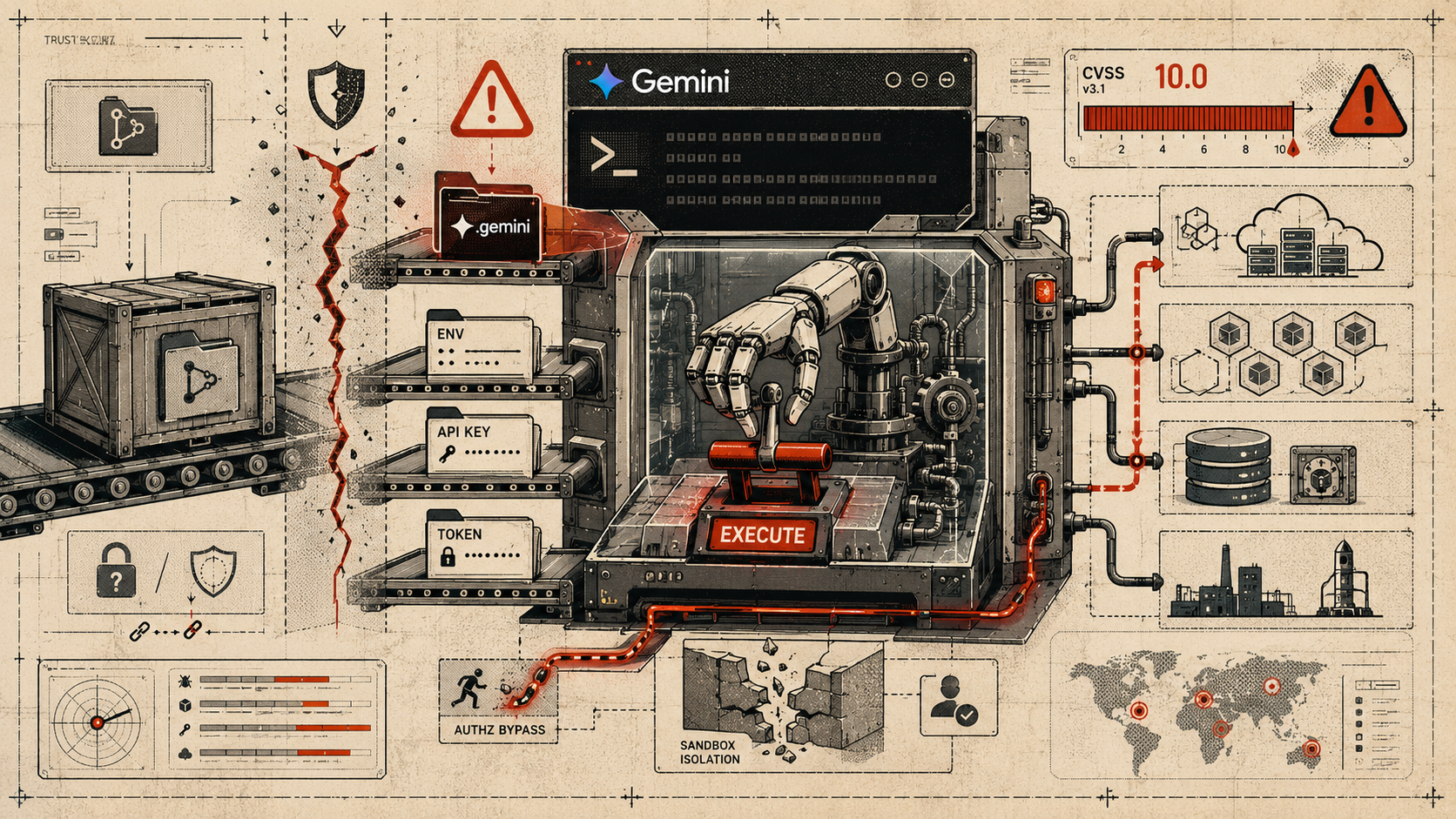

Mythos'un Firefox'ta başarılı olmasını sağlayan gerçek mekanizma, modelin zeka seviyesi değil — onu çalıştıran yazılım katmanı. Mozilla mühendisleri buna "agent harness" adını veriyor: bir LLM'yi yönlendiren, ona insan geliştiricilerin kullandığı araçlara ve test süreçlerine doğrudan erişim sağlayan yazılım altyapısı.

Bu mimari, Mythos'un sadece kaynak kodunu analiz etmesini sağlamakla kalmıyor; aynı zamanda güvenlik açığı olduğunu düşündüğü yerde gerçek bir exploit kodu yazmasını, bu kodu Firefox'un test ortamında çalıştırmasını ve sonucu doğrulamasını mümkün kılıyor. Örneğin sandbox sistem açıklarını tespit edebilmesi için model önce bir yama yazmalı, sonra yazılımın en güvenli bölümüne karşı gerçek bir saldırı gerçekleştirmelidir. Bu adımlar manuel olarak yapıldığında günler alabilir; harness mimarisi sayesinde dakikalar içinde tamamlanıyor.

Mozilla mühendisleri, harness'in Mythos'un kendisi kadar kritik olduğunu açıkça belirtiyor. Opus 4.6 gibi farklı modelleri de benzer mimariyle kullandıklarında etkili sonuçlar alabildiklerini kabul ediyorlar. Ayrıca sistem tek bir modelden ibaret değil. Mozilla, Mythos'un bulgularını doğrulamak için ikinci bir LLM kullanıyor. Bu doğrulama katmanı sayesinde sahte pozitif oranı neredeyse sıfıra iniyor — AI destekli güvenlik araçlarının en büyük sorunlarından birinin üstesinden gelinmiş oluyor.

Opus 4.6 karşılaştırması: eksik veri sorunu

Güvenlik danışmanı Davi Ottenheimer, Mozilla'nın Mythos tanıtımını yapmasından kısa süre sonra kendi testlerini yaptı. Anthropic'in daha ucuz modeli Opus 4.6'yı aynı agent harness mimarisiyle kullandığında, iki dakika içinde sekiz adet güvenlik açığı tespit edebildi. Bunların ikisi Mythos'un bulduğu açıklarla eşleşiyordu.

Bu bulgu, Mythos'un üstünlüğü hakkında ciddi sorular ortaya çıkarıyor. Ottenheimer, Mozilla'nın Mythos'un Opus 4.6'dan neden daha etkili olduğunu kanıtlamadığını ve karşılaştırmalı test verisi sunmadığını eleştiriyor. Mozilla buna karşılık, Opus 4.6'nın zaten "etkileyici sayıda" bilinmeyen güvenlik açığı bulduğunu kabul ediyor — ancak tam olarak kaç tane bulduğunu veya Mythos'la doğrudan bir karşılaştırma yapmadıklarını söylemiyorlar.

Bu eksiklik önemli çünkü harness mimarisi yeterince iyi tasarlanmışsa ve daha ucuz bir model %80-90 oranında benzer sonuçlar üretebiliyorsa, gerçek atılım Mythos'ta değil, Mozilla'nın yazılım altyapısında yatıyor demektir.

İnsan doğrulama hala merkezde: Yamalar elle yazılıyor

Mythos 271 güvenlik açığını buldu — peki bunların kaçını düzeltti? Cevap: hiçbirini. Tüm yazılım yamalarını hala Mozilla'nın insan mühendisleri elle yazıyor ve her düzeltme için bir başka mühendis gözden geçirme yapıyor. AI tarafından üretilen kod doğrudan codebase'e girmiyor.

Bu sınırlama, AI güvenlik araçlarının gelişiminde bir sonraki büyük engeli gösteriyor. Zafiyet tespiti aşaması otomasyona büyük ölçüde uygun olabilir, ancak kod yazma ve entegrasyon aşaması hala insan müdahalesine bağımlı. Bunun birkaç nedeni var:

Birincisi, güvenlik yaması yalnızca açığı kapatmak zorunda değil — aynı zamanda başka bir şey kırmamalı. Firefox gibi karmaşık bir yazılımda her değişiklik, farklı tarayıcı özelliklerini, eklentileri ve performans özelliklerini etkiliyor. Mythos bu bağımlılıkları tam olarak anlayamıyor veya değişikliklerinin yan etkilerini yeterince öngöremiyor.

İkincisi, Mozilla sadece 12 açığın tam teknik raporunu kamuya açıkladı. Bu, Mythos'un bulgularının ne kadar detaylı veya ne kadar doğru tanımlandığını değerlendirmeyi zorlaştırıyor. Mozilla mühendisleri bulgular üzerinde tekrar çalışmak ve açıkları gerçekten tam olarak anlamak zorunda kalıyor olabilir. Eğer model yalnızca "bu alanda bir sorun var" düzeyinde bulgu veriyorsa, düzeltme süreci hala büyük ölçüde insan emeğine dayanıyor demektir.

Üçüncüsü, Mozilla'nın hata ödülü programı Firefox sandbox açıkları için 20.000 dolar ödüyor — ve Mythos bu kategoride insan araştırmacılardan daha fazla açık buldu. Bu, modelin son derece değerli işler yapabildiğini kanıtlıyor, ancak aynı zamanda şunu da gösteriyor: eğer Mozilla bu açıkları bağımsız güvenlik araştırmacılarından satın almış olsaydı, her biri için on binlerce dolar ödemesi gerekirdi. Yani Mythos ekonomik olarak ciddi tasarruf sağlıyor, ama hala her bulgu için insan müdahalesi gerekiyor.

Kod yazma: Mythos'un bir sonraki sınavı

Mythos'un bir sonraki hedefi, yalnızca açık bulmak değil, bunları doğrudan düzeltmek. Ancak Mozilla şu an bu aşamada AI'ye güvenmiyor. Bunun birkaç teknik nedeni var.

İlk olarak, modern yazılım projeleri katmanlı mimari ve modüler yapılara dayanıyor. Bir güvenlik açığını düzeltmek, yalnızca bir fonksiyonu değiştirmek değil — bazen birden fazla dosya, modül ve API sözleşmesi arasında koordinasyon gerektiriyor. Mythos gibi modeller tek bir kod parçasını yazmakta başarılı olabilir, ancak farklı bileşenler arasında tutarlı bir değişiklik yönetimi konusunda henüz yeterli değil.

İkincisi, testler. Firefox'un test paketi binlerce otomatik testten oluşuyor ve her kod değişikliğinin bu testleri geçmesi gerekiyor. Mythos bir yama yazabilir, ancak bu yamayı test edecek ve regresyon olmadığından emin olacak tam bir otomasyon zincirine entegre etmek, mevcut harness mimarisinin ötesinde bir yazılım mühendisliği çabası gerektiriyor.

Üçüncüsü, güvenlik yamalarının kendisi de yeni zafiyetler yaratabilir. İnsan mühendisler, yalnızca mevcut açığı düzeltmekle kalmıyor — aynı zamanda benzer açıkların başka yerlerde var olup olmadığını kontrol ediyor ve savunma katmanları ekliyor. Bu tür stratejik kod tasarımı, bugünkü LLM'lerin yeteneklerinin ötesinde.

Anthropric CEO'su Dario Amodei, yeni araçların savunmacılara lehine olacağını çünkü bulunacak sınırlı sayıda hata olduğunu söylüyor. Bu iyimser bakış, saldırganların da aynı araçlara erişimi olacağı ve sadece açık bulmakla kalmayıp aktif olarak istismar edecekleri gerçeğini hafife alıyor. Mozilla'nın yaklaşımı daha temkinli: AI ile hızlı bulgu yap, ama her adımda insan gözetimini koru.

Harness mimarisi olmadan AI araçları yetersiz kalıyor

Eğer harness mimarisi olmadan bir AI modeli kullanırsan, yalnızca yüzeysel öneriler alırsın. Mozilla'nın başarısı, modelin kendisinden çok, onu doğru araçlarla donatmış olmasından geliyor.

Güvenlik açığı tarama programına yatırım yapmayı düşünüyorsan, öncelik sıran şöyle olmalı: önce harness mimarisi gibi bir otomasyon altyapısı kur, sonra model seçimine geç. Opus 4.6'nın Mythos'a yakın sonuçlar verdiği göz önünde bulundurulursa, pahalı en üst düzey modelle başlamak yerine daha erişilebilir olanlarla testlere başlamak mantıklı.

Ekibinde mevcut zafiyet tespit sürecinizin ne kadarının otomasyona uygun olduğunu değerlendirin. Başlamadan önce manuel test ve doğrulama süreçlerinizi ölçün ve otomatikleştirin. Yalnızca bu altyapı hazırlandıktan sonra bir AI aracı pilot etmeyi deneyin. Mozilla'nın başarısı teknolojinin kendisinden değil, doğru altyapıyla birleştirilmesinden geliyor.