Copy Fail Sonrası Dirty Frag: Linux Çekirdeği Güvenliğinin Sınavı Başladı

Alma Linux, 21 Nisan'da CVE numarası ve resmi upstream yaması olmadan Dirty Frag açığı için test amaçlı erken yamaları yayınlayan ilk dağıtımlardan biri oldu. Copy Fail açığından sadece bir hafta sonra Dirty Frag ortaya çıkıp kamuya açıklandığında, koordineli açıklama süreci kırıldı. Ambargo anlaşması erken kırıldığı için dağıtımlar farklı tempoda ilerledi ve henüz upstream yaması olmayan bir açığa karşı ayrı ayrı tedavi bulmak zorunda kaldı. Aynı dönemde yapay zeka tarafından üretilen disclosure materyalleri, güvenlik araştırmacıları arasında teknik doğruluk konusunda yeni tartışmalar başlattı.

İki haftalık pencere: Copy Fail'den Dirty Frag'e yönetim sınavı

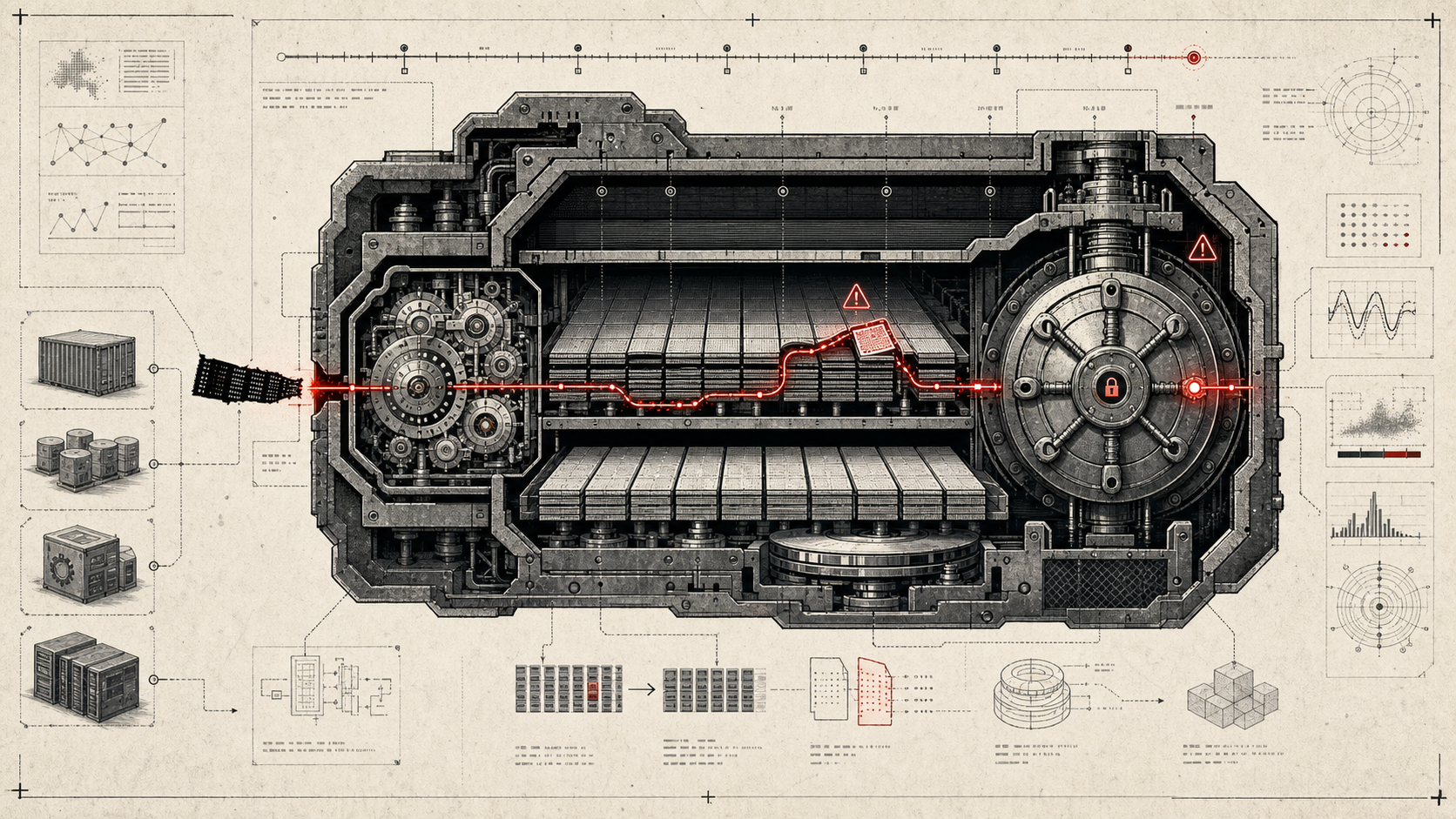

Copy Fail (CVE-2026-31431), AF_ALG crypto API'deki splice() yolu aracılığıyla 4 bayt sınırını aşarak setuid binary'lerini sayfa belleğinde değiştirebiliyor. Theori'nin Xint AI platformu açığı 23 Mart'ta Linux Kernel Security ekibine bildirdi. Bir hafta sonra Dirty Frag açığı, ambargo anlaşmasının erken kırılması nedeniyle beklenenden daha erken yayınlandı ve henüz resmi CVE numarası veya yama bulunmadan kamuya açıklandı.

İki açığın birbiri ardına gelmesi, dağıtımların yama yönetim hızını test etti. Copy Fail için koordineli açıklama süreci işledi: dağıtımlar embargo döneminde yamalarını hazırladı ve aynı anda dağıttı. Dirty Frag'de ise durum tersine döndü. Güvenlik araştırmacısı, ambargo anlaşmasının kırılması nedeniyle planlanından önce açıklamaya geçti. esp4, esp6 ve rxrpc kernel kodlarının şifre çözme hızlı yollarında yer alan açık, tüm başlık Linux dağıtımlarında yerel kullanıcıları root erişimine yükseltebiliyor. Upstream yamalar hazır değilken dağıtımlar kendi geçici çözümlerini üretmek zorunda kaldı.

Alma Linux, Dirty Frag için test amaçlı erken yamaları yayınlayan ilk dağıtımlardan biri oldu ancak bu yama henüz upstream onayından geçmemiş bir test sürümüydü. Diğer dağıtımlar ise modül devre dışı bırakma yolunu seçti. Ambargo kırıldığında yamaların hazır olmadığı durum, koordineli açıklama sisteminin neden önemli olduğunu gösterdi: dağıtımlar güvenlik yamasını kod inceleme sürecinden geçirerek kararlılık testleri yapma fırsatı bulamadı.

Cloudflare'nin BPF-LSM müdahalesi: saat yarışında kazanan yapı

Cloudflare, Copy Fail exploit'ini mevcut davranışsal tespit kullanarak dakikalar içinde algıladı. Şirket, 48 saatlik geçmiş logu taradığında ön açıklamadan önce istismar kanıtı bulamadı. Bu tespit hızı, Cloudflare'nin exploit pattern'lerini önceden modelleyen davranışsal sisteminin başarısını gösterdi; açık için özel bir imza yazmaya gerek kalmadan mevcut sistem anomaliyi yakaladı.

İlk müdahale seçeneği, algif_aead modülünü tamamen devre dışı bırakmaktı. Cloudflare bu yaklaşımı reddetti çünkü dahili servislerin meşru kernel crypto API kullanımını bozacaktı. Bunun yerine şirket, BPF-LSM mitigasyon programını bir gecede tasarladı ve ertesi sabah üretim ortamına hazırladı. Program, AF_ALG socket bağlamalarını önceden onaylanmış bir whitelist dışında engelledi. Cloudflare, eBPF izleme yoluyla yüz binlerce sunucu filosunda sadece bir dahili servisin AF_ALG socket'lerini meşru olarak kullandığını doğruladı. Dağıtım sonunda her makine, yamalı kernel veya BPF-LSM programı ile korundu ve sıfır müşteri etkisi görüldü.

Bu müdahale, kernel-level korumanın hızını gösterdi ama sınırlarını da açığa çıkardı. BPF-LSM programı yalnızca AF_ALG API yüzeyini kapsıyor. Dirty Frag gibi farklı kernel modüllerine yönelik açıklar için aynı program işe yaramaz; her açık için yeni bir mitigasyon gerekir. Dolayısıyla bu yaklaşım, yama yerine uzun vadeli bir çözüm değil, yama gelene kadar geçici bir tedavi sistemidir.

Ambargo ihlali gerçeği: resmi yama olmadan açık kalmak

Dirty Frag açığının CVE numarası veya resmi yama olmadan kamuya açıklanması, dağıtımları savunmasız bıraktı. Koordineli açıklama sisteminde güvenlik araştırmacısı, vendor'lara embargo süresi tanır; bu sürede dağıtımlar yamaları hazırlar ve açıklama gününde hep birlikte yayınlar. Dirty Frag'de ambargo anlaşması erken kırıldı ve açıklama beklenenin önünde gerçekleşti.

Bu durumda dağıtımlar üç seçenekle kaldı: upstream yamayı beklemek, kendi yamalarını yazmak veya modülü devre dışı bırakmak. Alma Linux ilk seçeneği seçti ve test amaçlı erken yamaları yayınladı. Bu yaklaşım hız kazandırdı ama riski de taşıdı; upstream inceleme süreci tamamlanmadan yama, üretim ortamlarına yöneldi. Diğer dağıtımlar ise modül devre dışı bırakma yolunu tercih etti. esp4, esp6 ve rxrpc modüllerini devre dışı bırakmak, çoğu sistem için güvenli bir geçici çözüm sağlasa da, spesifik iş yükleri için bağlantı kesilmesi anlamına gelebilir. IPsec ESP tünelleri kullanan ortamlar, esp4 veya esp6 modülünü devre dışı bıraktığında tünel trafiğini kaybeder.

Dirty Frag bir erken açıklama örneğidir. Ambargo kırıldığında sistemin yamaları hızlandırma mekanizması olmadığı açıktır: dağıtımlar normal geliştirme hızında yamayı beklerken kullanıcılar açık kalır.

AI-yardımlı keşif süreci: Theori'nin Xint platformu ve teknik güvenilirlik sorgusu

Theori'nin Xint adlı AI destekli penetrasyon testi platformu Copy Fail açığını buldu ve 23 Mart'ta Linux çekirdeği güvenlik ekibine bildirdi. CVE-2026-31431, yerel erişime sahip olan saldırganların sistem üzerinde tam kontrol elde etmesine olanak tanıyan yüksek ciddiyet seviyesinde bir Linux çekirdeği açığıdır. Açığın istismarı için saldırgan öncelikle başka bir açık veya yöntem aracılığıyla hedef sisteme yerel erişim sağlamış olmalıdır.

Theori, disclosure blogunu ve açıklama sitesini AI kullanarak hazırladı ancak tüm materyalin dahili ekipler tarafından doğruluk açısından gözden geçirildiğini iddia etti. Güvenlik araştırmacıları ise Theori'nin AI tarafından üretilen dili nedeniyle teknik gerçekliği ayırt etme zorlukları yaşadıklarını belirtti. Bu sorgulamalar, AI-üretimli materyallerin güvenlik topluluğunda nasıl yer bulabileceğini gösterdi. Araştırmacılar, disclosure metinlerinde teknik ayrıntıların AI'nın yanıltıcı eklentileriyle karışıp karışmadığını sorguladı.

Açığın açıklanmasından sonraki beş gün içinde yüzlerce ek proof-of-concept ortaya çıktı ve çoğu yapay zeka tarafından üretilen kopyalar olarak tespit edildi. Theori'nin platformu, AF_ALG crypto API sınırı aşma açığını ortaya çıkarmayı başardı ve bu teknik başarının gerçekliği tartışmasızdır: Cloudflare'nin Copy Fail'e etkili müdahalesi, teknik meritin doğru olduğunu gösterdi. Ancak AI-bulunan açıkların insan araştırmacıların ayrıntılı kod incelemesiyle bulunan açıklarla aynı güvenilirlik profiline sahip olduğu söylenemez.

Dağıtımlar ve kuruluşlar için seçim: üç yol, her birinin bedeli

Dirty Frag ve Copy Fail sonrası dağıtımlar ve kuruluşlar, hemen üç yöntemden birini seçmek zorunda kaldı: modül devre dışı bırakma, kernel yaması veya kernel-level mitigasyon. Her yöntemin hız, kapsam ve yan etki açısından farklı bedeli var.

Modül devre dışı bırakma en hızlı çözüm. esp4, esp6 ve rxrpc modüllerini devre dışı bırakmak çoğu sistem için işe yarar çünkü bu modüller yaygın kullanılmaz. Ancak "çoğu sistem" ifadesi yanıltıcıdır: IPsec ESP kullanan ortamlar, bu modüllere bağımlıdır ve devre dışı bırakma bağlantı kesilmesi anlamına gelir. Dolayısıyla modül devre dışı bırakma, genel güvenlik önerisi olarak sunulamaz; iş yükü analizine dayalı bir karardır.

Kernel yaması, kalıcı çözümdür ama gecikmesi vardır. Upstream yamalar, kod inceleme ve kararlılık testinden geçer; bu süreç günler veya haftalar alır. Alma Linux gibi dağıtımlar test amaçlı erken yamaları yayınlayarak hız kazandırır ama upstream onayından geçmemiş yamalar, üretim ortamlarında yeni kararsızlık riski taşır. Kritik sistemlerde test edilmemiş yama uygulamak, güvenlik açığını kapatırken başka hataları açabilir.

Kernel-level mitigasyon, Cloudflare'nin BPF-LSM yaklaşımında görüldü. Bu yöntem, yama gelene kadar geçici koruma sağlar ve müşteri etkisi oluşturmadan dağıtılabilir. Cloudflare'nin BPF-LSM programı, AF_ALG socket bağlamalarını whitelist dışında engelledi ve yüz binlerce sunucuda sıfır kesinti ile devreye alındı. Ancak her açık için yeni bir mitigasyon yazmak gerekir; bu yaklaşım ölçeklenmez ve yalnızca belirli API yüzeyleriyle sınırlıdır.

Seçim yapıldığında: iş yükü analizi, modül devre dışı bırakma, yama beklemek

İki hafta içinde iki kritik açık çıktığında ve dağıtımınız henüz yamaya sahip değilse ilk adım iş yükü analizidir. esp4, esp6, rxrpc modüllerinin aktif kullanımda olup olmadığını doğrulayın. Kullanılmıyorsa modülleri hemen devre dışı bırakın.

IPsec ESP tünelleri veya rxrpc bağımlılığı varsa modül devre dışı bırakma bağlantı kesilmesine yol açar. Bu durumda upstream yaması beklerken tespit kuralları ekleyin: çıkış noktasından filtreleme yapın veya erişim günlüklerini artırın.

Kernel-level mitigasyon kapasitesi olan kuruluşlar, BPF-LSM veya eBPF filtreleme programı geliştirmeyi değerlendirin. Cloudflare'nin yaklaşımı, whitelist tabanlı socket bağlama kontrolü yoluyla exploit yüzeyini daraltır ve müşteri etkisi oluşturmadan dağıtılır. Ancak her açık için özel mitigasyon yazmayı gerektirir ve operasyonel yükü artırır.

Dağıtım yamaları test aşamasındaysa ve üretim ortamınız kritikse, test ortamında yama kararlılığını doğrulayın. Alma Linux gibi erken yama yayınlayan dağıtımların sunduğu test yamaları, upstream inceleme sürecinden geçmemiştir; üretim ortamına yüklemeden önce iş yükü testleri zorunludur.

Ambargo kırıldığında ve resmi yama yokken seçenekleriniz sınırlıdır. Küçük iş yüklerinde veya test ortamlarında modülü devre dışı bırakmak tek adım. Üretim ortamlarında bağımlılıklar varsa yapılandırma ve filtreleme değişiklikleriyle risk azaltılabilir. Operasyonel kapasite yüksekse BPF-LSM programı geliştirerek daha granüler kontrol sağlanabilir. Seçim, güvenlik gereksinimi ile iş sürekliliği arasındaki dengeye bağlıdır.