Nisan 2026'da ShinyHunters takma adlı tehdit aktörü, Instructure'ün sistemlerinden 3,65 TB sıkıştırılmamış veri çekti—içinde küresel çapta 9.000 okulun, 275 milyon bireyin adı, e-postası, öğrenci kimliği ve milyarlarca özel mesaj bulunuyordu. Öğretmenler ve öğrenciler arasındaki konuşmalar, not tartışmaları, kişisel sorunlar, hepsi siber suç forumlarında dolaşıma girdi. Bu, Instructure'ün aynı yıl içinde ikinci başarılı saldırısıydı ve her ikisi de aynı platformu hedef almıştı: Salesforce.

İki İhlal, Aynı Hedef: Salesforce Ortamı Beş Ay Aralıkla İki Kez Çökertildi

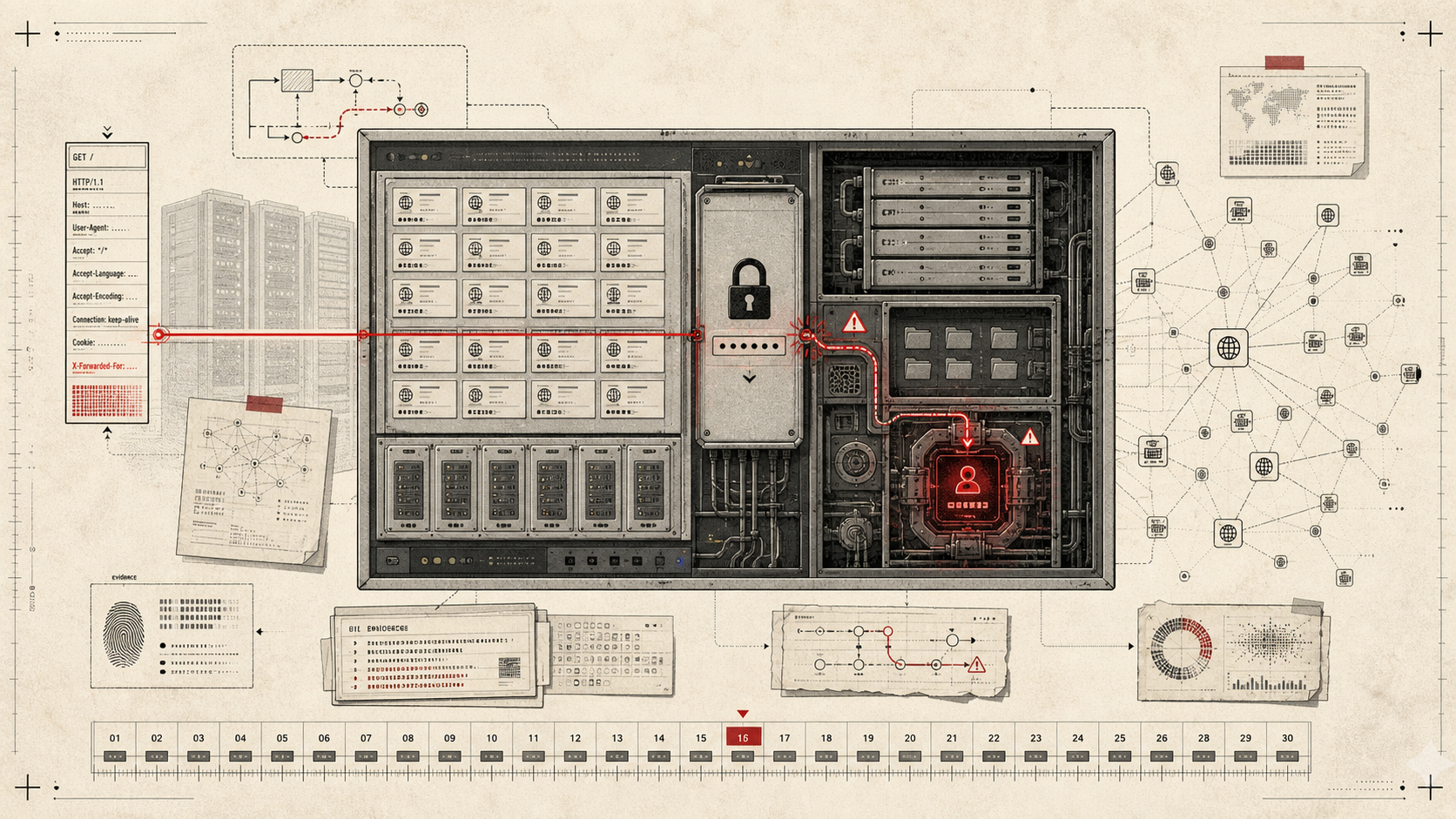

Eylül 2025'teki ilk ihlal, sosyal mühendislik yoluyla Instructure'ün Salesforce örneğini hedef alarak gerçekleşti. Şirket müdahale etti, yamaları dağıttı, izlemeyi artırdı ve API anahtarlarını rotasyona tabi tuttu. Yedi ay sonra, Nisan 2026'da, ShinyHunters yine Salesforce ortamından veri çekmeyi başardı.

Bu, iki ayrı güvenlik açığının başarıyla istismar edildiği anlamına gelmiyor. Her iki saldırı da Salesforce gibi geniş ölçekli bir bulut platformunun farklı zaaflarına odaklanmış olabilir: ilki insan hatasını (sosyal mühendislik), ikincisi sistem seviyesinde bir açığı kullanmış olabilir. Ancak aynı bölgenin tekrar hedef alınması, Instructure'ün bu ortamı yeterince sıkılaştıramadığını gösteriyor.

Salesforce'un kendisi güvenlik açığı değil—sosyal mühendislik saldırılarında platform değil, insan zaaf noktası oluyor. Ancak Instructure'ün Salesforce üzerindeki veri mimarisi, erişim yönetimi ve kimlik doğrulama katmanları, beş ay içinde iki ayrı tehdidin aynı noktayı delemesine izin verecek kadar zayıf kalmıştı.

Neden Eğitim Teknolojisi Satıcıları Hedef Alınıyor?

Tehdit aktörleri artık bireysel okul bölgelerini hedef almak yerine geniş ağlı eğitim teknolojisi satıcılarını tercih ediyor—çünkü ölçek kazanç sağlıyor. Bir okul bölgesi 50.000 öğrenciye hizmet ediyorsa, bir edtech satıcısı 275 milyona ulaşabilir.

ABD'deki okul bölgeleri haftada ortalama 3.000 siber saldırı teşebbüsüyle karşı karşıya. Ancak bu teşebbüsler dağıtık, çoğunlukla otomatik tarama araçlarının çalışması. Edtech satıcıları ise merkezi hedefler sunuyor: tek bir başarılı saldırı, binlerce müşteriye hizmet eden sistemleri etkileyebilir.

Son yılda eğitim teknolojisi sektöründeki büyük ihlaller: - PowerSchool (Ocak 2025): 62 milyon öğrencinin verisi açığa çıktı - Infinite Campus: Okul yönetim sistemleri hedef alındı - Blackbaud: Bağış kampanyası verileri çalındı, yasal süreçler ve düzenleyici yaptırımlar devam ediyor

Instructure'ün durumu bu trendin devamı niteliğinde. Yaklaşık 9.000 okul dünya çapında etkilendi, Kuzey Amerika, Avrupa ve Asya-Pasifik bölgelerinde 15.000 kurum.

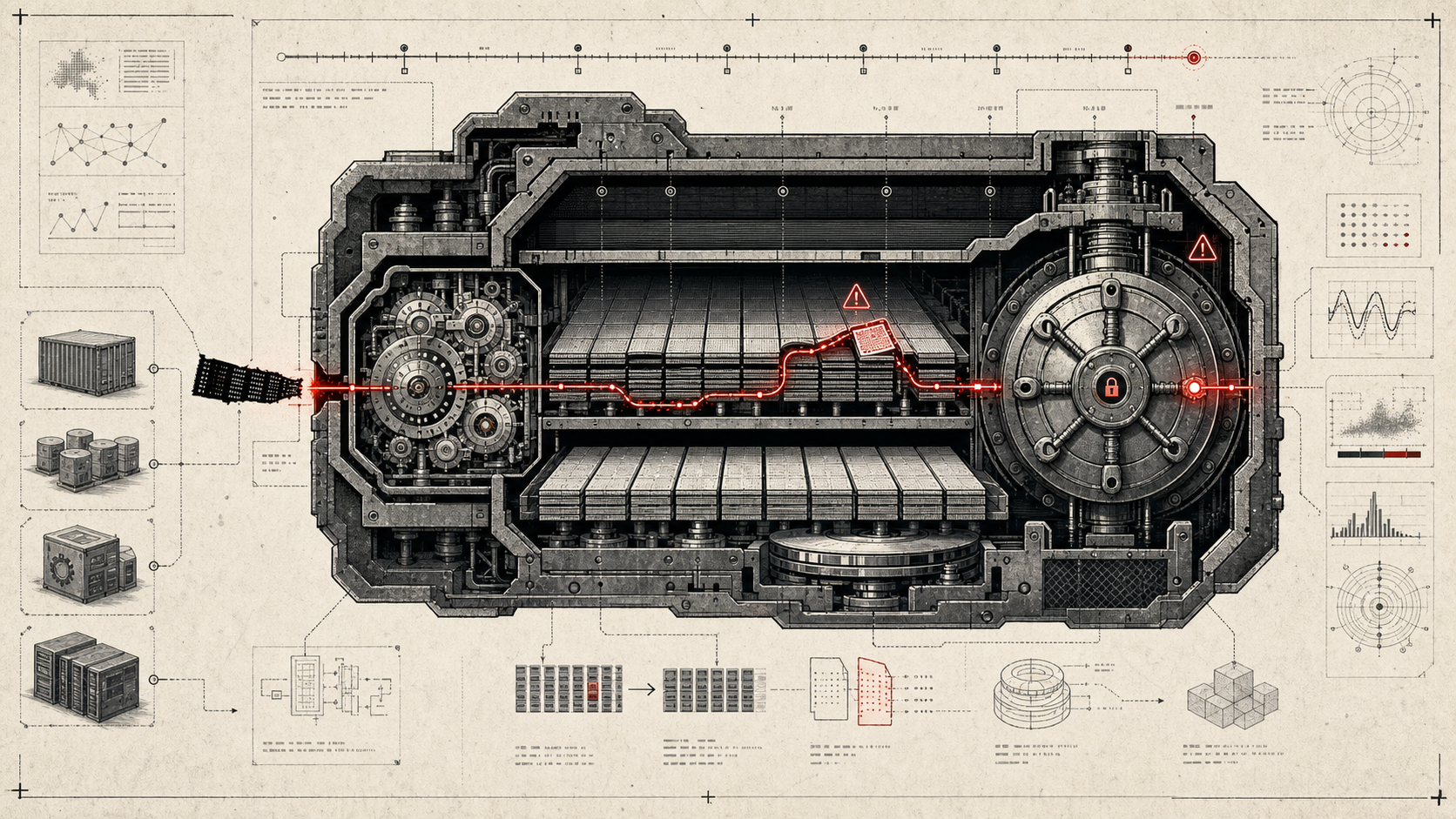

Açığa Çıkan Veriler: Parolalar Yok Ama Milyarlarca Özel Mesaj Var

Instructure, parolaların, doğum tarihlerinin, devlet tarafından verilen kimliklerin veya finansal bilgilerin açığa çıkmadığını açıkça belirtti. Bu, doğrudan kimlik hırsızlığı riskini azaltır—çünkü saldırganlar şifre veya kredi kartı numarası elde edemedi.

Ancak açığa çıkan veriler yine de hassas: - Adlar ve e-posta adresleri: Phishing saldırıları için kullanılabilir - Öğrenci kimlik numaraları: Okul sistemlerine yetkisiz erişim için kullanılabilir - Kayıtlı dersler: Hangi öğrencinin hangi kurslarda olduğu, sosyal mühendislik için bağlam sağlar - Milyarlarca özel mesaj: Öğretmen-öğrenci, öğrenci-öğrenci konuşmaları

Özel mesajlar özellikle tehlikeli. Bir öğrenci öğretmeniyle kişisel bir sorunu paylaştıysa—aile krizi, sağlık sorunu, akademik başarısızlık—bu bilgiler şimdi siber suç forumlarında dolaşımda. ShinyHunters bu verileri henüz kamuya açık olarak paylaşmadı, ancak veri setlerinin satılması veya daha küçük gruplar tarafından istismar edilmesi her zaman mümkün.

Okul Bölgeleri Tedarikçi Seçiminde Neleri Değerlendirmeli?

Instructure gibi bir satıcı ihlale uğradığında, okul bölgeleri reaktif pozisyonda kalıyor. Kendi sistemlerini ne kadar güvenli tutarsanız tutun, tedarikçi zincirindeki bir zayıflık sizi etkiliyor.

Sözleşme Şartları ve Satıcı Denetimi

Okul yöneticileri şunları yapmalı: - Satıcılardan SOC 2 Type II raporları talep edin: Bu raporlar, satıcının güvenlik kontrollerinin bağımsız denetimini gösterir - Veri saklama politikalarını anlamayı zorunlu tutun: Satıcı hangi verileri tutuyor, ne kadar süre saklıyor, nerede depoluyarak? - Sözleşmelere veri ihlali bildirimleri ve ceza maddeleri ekleyin: İhlal durumunda bildirim süresi ve tazminat koşulları açıkça tanımlanmalı

Bu, sözleşme imzalamadan önce yapılması gereken işler. Instructure ihlalinden sonra birçok okul bölgesi mevcut sözleşmelerini gözden geçirmeye başladı—ancak ihlalin ardından çok geç.

Veri Minimizasyonu: Gereksiz Bilgiyi Bulutta Tutmayın

Eğitim teknolojisi satıcıları, mümkün olan her veriyi toplamayı tercih ediyor—analitik, kişiselleştirme, ürün geliştirme için. Ancak okul bölgeleri, hangi verilerin gerçekten gerekli olduğunu sorgulamalı: - Öğrenci kimlik numaralarının Canvas'ta saklanması zorunlu mu? Bazı bölgeler alternatif kimlik sistemi kullanıyor - Özel mesajların sonsuza kadar tutulması gerekli mi? Otomatik silme politikaları riski azaltır - Kayıtlı ders geçmişi yıllarca saklanmalı mı? Yalnızca aktif kayıtları tutmak, ihlal durumunda açığa çıkan veri hacmini düşürür

Bu önlemler satıcının işini zorlaştırabilir—ancak risk sizin omzunuzda.

Instructure'ün Tepkisi Neden Yetersiz Kaldı?

Instructure, yamaları dağıttı, izlemeyi artırdı, API anahtarlarını rotasyona tabi tuttu ve müşterilerin API erişimini yeniden yetkilendirmelerini istedi. Ancak iki ayrı ihlalin bir yılın içinde gerçekleşmesi, bu önlemlerin yeterli olmadığını gösteriyor.

Patch Kapsamı ve Yeniden Hedef Alınma

İlk ihlalin ardından Instructure yamaları dağıttı—ancak beş ay sonra yine aynı Salesforce ortamından ikinci bir saldırı gerçekleşti. Bu, patch kapsamının yetersiz kaldığını veya yeni bir saldırı vektörünün önceki düzeltmeyi atladığını gösteriyor.

Edtech satıcıları için kritik adımlar: - Tüm bulut ortamlarında eşzamanlı denetim: Salesforce, AWS, Azure—her platform için ayrı güvenlik değerlendirmesi - Red team testleri: Kendi sistemleri hacklanmaya çalışılarak savunma güçlendirilir - Threat modeling: Hangi veri setlerinin en değerli olduğunu belirleyin ve onları özel olarak koruyun

Kimlik Doğrulama ve Erişim Yönetimi

Sosyal mühendislik ilk ihlalin nedeni olduğuna göre, Instructure'ün insan faktörünü azaltmak için çok faktörlü kimlik doğrulama (MFA) ve sıfır güven (zero trust) mimarisi benimsemesi gerekiyordu. Yalnızca çalışanlar için değil, API entegrasyonları için de.

Salesforce gibi platformlar, genellikle geniş API erişim izinleri talep ediyor. Eğer bir API anahtarı ele geçirilirse, saldırgan tam veri tabanına ulaşabilir. Bu nedenle: - API anahtarlarını en az ayrıcalıkla yapılandırın: Yalnızca gerekli veri setlerine erişim - Otomatik rotasyon politikası: API anahtarlarını 30-90 günde bir değiştirin - Anomali tespiti: Normal olmayan veri indirme trafiği anında işaretlenmeli

Phishing Saldırılarına Hazır Olun

Eğer çocuğunuz veya yönettiğiniz okul Canvas kullanan bir kurumda kayıtlıysa, 275 milyon kişilik veri setinde muhtemelen yer alıyorsunuz. Saldırganlar artık öğrencilerin adını, e-postasını ve hangi derslere kayıtlı olduğunu biliyor.

Beklenen saldırı vektörleri: - "Ders notlarınızı kontrol edin" phishing e-postaları: Sahte Canvas login sayfalarına yönlendirme - Öğretmen kimliğine bürünme: Gerçek öğretmen adıyla gelen e-postalar, ama başka amaçlar için link içeren - Hedefli sosyal mühendislik: Öğrencinin kayıtlı derslerine göre kişiselleştirilmiş mesajlar

Ebeveynler ve öğrenciler: - Beklenmedik e-postalardaki linklere tıklamayın, Canvas'a doğrudan tarayıcınızdan girin - Öğretmeninizden geldiğini düşündüğünüz bir mesajı doğrudan okuldan onaylayın - Canvas parolasını benzersiz yapın ve başka yerlerde kullanmayın

Okul Yöneticileri: Yasal ve İletişim Hazırlığı

ABD'deki okul bölgeleri, eyalet veri gizliliği yasalarına göre (FERPA, COPPA) öğrenci verilerini korumakla yükümlü. Bir tedarikçi ihlali, yasal sorumluluğu bölgeye taşıyabilir—özellikle eğer sözleşmede yeterli koruma hükümleri yoksa.

Yapılması gerekenler: - Ebeveynlere proaktif bildirim: Instructure'den bildirim gelmesini beklemeyin, kendi iletişiminizi başlatın - Yasal danışmanlarla görüşün: Potansiyel toplu dava veya düzenleyici soruşturmalara hazırlanın - Instructure sözleşmesini gözden geçirin: Veri ihlali bildirim maddelerini ve tazminat koşullarını kontrol edin

Alternatif Satıcı Değerlendirmesi

Canvas'tan ayrılma maliyeti yüksek—ancak iki ihlalin bir yıl içinde gerçekleşmesi, uzun vadeli riski artırıyor. Okul yöneticileri alternatif LMS sağlayıcılarını (Moodle, Blackboard, Google Classroom) değerlendirmeye başlamalı. Geçiş maliyeti analizi yapın: Canvas'ın güvenilirliği kaybederse, üçüncü bir ihlal hem yasal hem de itibar kaybı açısından çok daha pahalı olacak.

Eğitim Teknolojisi Sektörüne Düzenleyici Standart Gerekiyor

PowerSchool, Infinite Campus, Blackbaud, şimdi da Instructure—tekrar eden ihlaller, eğitim teknolojisi sektöründe yapısal bir sorun olduğunu gösteriyor. Satıcılar genellikle ürün hızı ve büyümeyi güvenlikten önce öncelik veriyor.

Şu anda edtech satıcıları için zorunlu minimum güvenlik standardı yok. Her şirket kendi protokolünü belirliyor, denetim seviyeleri farklılık gösteriyor. Eğitim Bakanlığı veya eyalet düzeyinde düzenleyici çerçeve, aşağıdakileri zorunlu tutabilir: - Yıllık bağımsız güvenlik denetimi - Veri şifreleme standartları (transit ve dinlenme halinde) - İhlal bildirim süresi (örneğin 72 saat içinde) - Tazminat gereksinimleri

Kaliforniya'nın CCPA gibi yasalar tüketici verilerini koruyor, ancak okul ortamında öğrenci verilerini korumak için eşdeğer zorunlu standart çoğu eyalette yok.

Şeffaflık Talepleri

Bazı edtech şirketleri proaktif olarak güvenlik uygulamalarını yayınlamaya başladı—kamuya açık karneler, penetrasyon test sonuçları, olay yanıt süreçleri. Instructure henüz bu düzeyde şeffaflığı benimsemedi. İki ihlalin ardından, müşteriler şunları talep edebilir: - Önceki ihlalin kök neden analizi: Salesforce ortamında ne yanlış gitti? - İkinci ihlalin nasıl farklı bir saldırı vektörü kullandığının açıklaması: Yamanın ardından nasıl yine aynı alan hedef alınabildi? - Üçüncü bir ihlalin önlenmesi için hangi ek kontrollerin devreye alındığı

Eğer Instructure bu bilgileri sunmazsa, müşteriler satıcı değiştirmeyi ciddiye almalı—çünkü iki ihlalin ardından üçüncüsünü beklemek stratejik risk.