Ocak 2026'dan bu yana, CloudZ adlı kötü amaçlı yazılım, Windows bilgisayarlardaki Phone Link uygulamasını hedef alarak kullanıcıların telefonlarına fiziksel erişim sağlamadan SMS ve tek kullanımlık şifrelerini (OTP) çalıyor. Pheno adı verilen yeni bir eklenti ile çalışan bu tehdit, iki faktörlü kimlik doğrulamanın en yaygın formunda büyük bir açık ortaya koyuyor.

Telefon Link'in sessiz zafiyeti: Mobil cihaza dokunmadan SMS çalmak mümkün

Microsoft Phone Link, Windows 10 ve Windows 11'de yerleşik olarak gelen bir uygulama. Kullanıcılar bu araçla Android veya iPhone cihazlarını bilgisayarlarıyla senkronize ederek aramaları, mesajları ve bildirimleri yönetebiliyor. Cisco Talos'un raporuna göre, CloudZ'un Pheno eklentisi tam da bu köprüyü hedef alıyor.

Pheno'nun çalışma mekanizması şaşırtıcı derecede basit ama etkili: Önce Phone Link süreçlerini tarıyor ve aktif bir PC-telefon senkronizasyon oturumunun olup olmadığını kontrol ediyor. Proxy bağlantılarını tarayarak trafiğin yönlendirilip yönlendirilmediğini tespit ediyor. Aktif bir oturum bulduğunda, uygulamanın yerel SQLite veritabanına erişiyor. Bu veritabanı, kullanıcının telefonundaki SMS mesajlarını ve OTP'leri düz metin olarak saklıyor.

Saldırganlar mobil cihazı enfekte etmek, zararlı bir uygulama yüklemek ya da telefona fiziksel erişim sağlamak zorunda kalmıyor. Windows bilgisayara giren kötü amaçlı yazılım tek başına yeterli oluyor. Bu, saldırı yüzeyini dramatik şekilde genişletiyor.

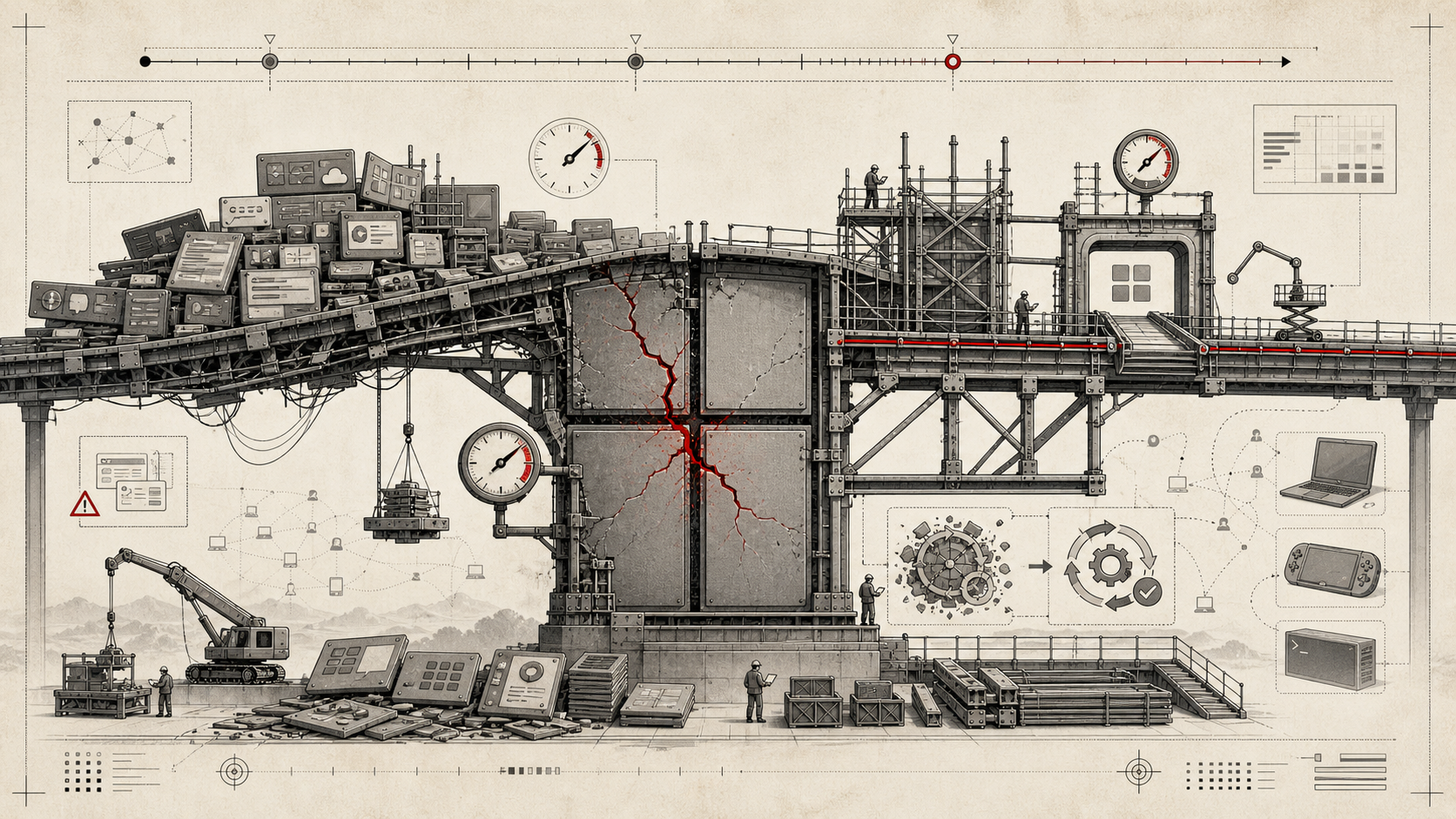

Sahte ScreenConnect güncellemesinden persistent enfeksiyona kadar saldırı zinciri

CloudZ enfeksiyonu, ConnectWise ScreenConnect'in sahte bir güncellemesiyle başlıyor. Kurbanlar meşru görünen bir güncelleme dosyası indiriyor, ancak içerik aslında Rust dilinde derlenmiş bir yükleyici. Cisco Talos'un teknik analizine göre saldırı zinciri şöyle ilerliyor:

1. İlk yükleyici: Rust tabanlı loader çalıştırılıyor 2. .NET yükleyici: İkinci aşama olarak CloudZ RAT'ı sisteme indiriyor 3. Persistence: SystemWindowsApis adında bir Windows zamanlanmış görev oluşturuluyor 4. LOLBin kullanımı: regasm.exe gibi meşru Windows bileşeni, kötü amaçlı kodu her sistem başlangıcında çalıştırmak için kullanılıyor

Bu persistence mekanizması CloudZ'un sistemde kalıcı olmasını sağlıyor. Kullanıcı bilgisayarı yeniden başlattığında bile kötü amaçlı yazılım tekrar devreye giriyor.

CloudZ, 185.196.10.136:8089 adresinden komut-kontrol (C2) talimatlarını alıyor. İkincil yapılandırma verisi ise Pastebin üzerinde HELLOHIALL adlı bir handler altında barındırılıyor.

Anti-analiz teknikleri: Güvenlik araştırmacılarından saklanmak

CloudZ'un tespit edilmeyi zorlaştıran birkaç tekniği var:

- Zaman tabanlı sandbox kaçışı: Kötü amaçlı yazılım, otomatik analiz ortamlarını aldatmak için belirli bir süre bekliyor - Güvenlik aracı kontrolü: Wireshark, Fiddler, Procmon ve Sysmon gibi yaygın analiz araçlarını tarayıp tespit ediyor - VM/sandbox tespiti: Sanal makine ortamlarını algılayarak davranışını değiştiriyor - Dinamik kod yürütme: Kötü amaçlı kod, diskte kalıcı dosya olarak değil, sistem belleğinde doğrudan çalıştırılıyor

HTTP trafiğini gizlemek için CloudZ, üç farklı hardcoded user-agent string'i arasında döngü yapıyor. Anti-caching başlıkları kullanarak komut-kontrol iletişiminin tespitini önlüyor.

Phone Link'in Windows ekosistemindeki konumu neden kritik

Phone Link'in yerleşik bir Windows bileşeni olması, tehdidin ölçeğini artıran ana faktör. Uygulama Windows 10 ve 11'de önceden yüklü geliyor ve kullanıcıların büyük bir kısmı telefonlarını bilgisayarlarıyla senkronize etmek için bu aracı aktif olarak kullanıyor.

Bu yaygınlık, saldırganlar için geniş bir hedef yüzeyi anlamına geliyor. Üçüncü parti bir uygulamayı hedef almak yerine, işletim sisteminin standart bir parçasına saldırıyorlar.

CloudZ trojanı Pheno dışında da birçok yeteneğe sahip. Cisco Talos'un verilerine göre zararlı yazılım 17'den fazla komutu destekliyor:

- Tarayıcı verisi çalma (şifreler, çerezler, oturum bilgileri) - Shell komutları çalıştırma - Ekran kaydı yapma - Phone Link SMS ve OTP toplama - Dosya sistemi üzerinde gezinme

Bu kapsamlı özellikler, CloudZ'u çok amaçlı bir tehdit haline getiriyor.

SMS tabanlı OTP'nin yapısal sorunu ve authenticator uygulamalarına geçiş

CloudZ saldırısı, SMS tabanlı tek kullanımlık şifrelerin (OTP) temel bir zayıflığını açığa çıkarıyor: SMS'ler telefonda olduğu kadar, senkronizasyon kuran tüm cihazlarda da erişilebilir durumda. Phone Link gibi araçlar bu verileri yerel veritabanlarında saklamak zorunda, çünkü bu olmadan senkronizasyon işlevi çalışmıyor.

Cisco Talos, kullanıcılara SMS tabanlı OTP hizmetlerinden uzak durmalarını ve authenticator uygulamalarına veya donanım güvenlik anahtarlarına geçmelerini öneriyor. TOTP (Time-based One-Time Password) üreten uygulamalar—Google Authenticator, Microsoft Authenticator, Authy gibi—cihazda yerel olarak kod üretiyor. Bu kodlar SMS gibi ağ üzerinden iletilmediği için, Phone Link gibi köprüleme araçları tarafından yakalanma riski taşımıyor.

Donanım güvenlik anahtarları (YubiKey, Titan gibi) ise fiziksel bir cihaz gerektirdiği için uzaktan çalınmaları neredeyse imkansız. Bu araçlar FIDO2 standardını destekliyorsa, phishing saldırılarına karşı da koruma sağlıyor.

Kampanyanın kapsamı ve atıf sorusu

Saldırı kampanyası Ocak 2026'dan bu yana aktif. Henüz herhangi bir bilinen tehdit aktörüne atfedilmedi. Bu, kampanyanın arkasında kimin olduğunu, motivasyonun ne olduğunu veya hedeflenen sektörlerin hangileri olduğunu bilmediğimiz anlamına geliyor.

Enfeksiyonların ölçeği de tam olarak bilinmiyor. Cisco Talos ve BleepingComputer raporları kampanyanın aktif ve tehlikeli olduğunu gösteriyor, ancak etkilenen kurban sayısını açıklamıyor.

Phone Link kullanıyorsanız şimdi yapmanız gerekenler

Windows bilgisayarda Phone Link kullanıyorsanız, aşağıdaki adımları alın:

Phone Link bağlantısını kontrol edin. Uygulamayı aktif olarak kullanmıyorsanız, Windows ayarlarından "Telefonlar" bölümüne giderek cihazınızın bağlantısını kaldırın. Bağlantıyı kestiğinizde veri senkronizasyonu durur.

SMS tabanlı OTP'den authenticator uygulamalarına geçin. Gmail, Microsoft, Amazon ve finans kuruluşları dahil çoğu hizmet artık TOTP tabanlı doğrulamayı destekliyor. Google Authenticator veya Microsoft Authenticator yükleyin ve kritik hesaplarınızı taşıyın. En önemli hesaplar (e-posta, banka, kripto borsaları) için donanım güvenlik anahtarı kullanmayı düşünün.

Zamanlanmış görevleri tarayın. Windows'ta Task Scheduler'ı açın (taskschd.msc) ve "SystemWindowsApis" gibi tanımadığınız görevler olup olmadığını kontrol edin. Şüpheli görevleri silin. Ancak gelişmiş kötü amaçlı yazılımlar birden fazla persistence mekanizması kullanabilir; bu yüzden profesyonel bir temizleme aracı gerekebilir.

Güvenlik yazılımınızı güncel tutun. CloudZ'un anti-analiz tekniklerine rağmen, güncel güvenlik yazılımları bazı davranış kalıplarını tespit edebiliyor. Windows Defender'ı veya kullandığınız üçüncü parti antivirüsü her zaman güncel tutun.

İndirdiğiniz güncellemeleri doğrulayın. CloudZ enfeksiyonu sahte ScreenConnect güncellemesiyle başlıyor. Güncelleme bildirimleri aldığınızda, bunların meşru kaynaklardan geldiğini doğrulayın. Güncelleme dosyalarını doğrudan satıcının web sitesinden indirin.

İki faktörlü doğrulama yedekleme kodlarınızı kaydedin. Authenticator uygulamasına geçerken, servisler size yedekleme kodları veriyor. Bunları güvenli bir yerde (kağıt, şifre yöneticisi) saklayın. Telefonunuzu kaybederseniz, bu kodlarla hesaplarınıza girebilirsiniz.

Şüpheleniyorsanız şifreleri sıfırlayın. Bilgisayarınızın enfekte olabileceğinden şüpheleniyorsanız, kritik hesaplarınızın şifrelerini temiz bir cihazdan değiştirin. Aynı cihazdan şifre değiştirmek risklidir.

Hemen başlamanız gereken nokta: Phone Link bağlantınızı kontrol edin ve SMS-OTP kullanan en az üç kritik hesabınızı authenticator uygulamasına taşıyın.